Блог - новое

Библиотека - новое

Поиск информации

|

| Киберпространство - сфера военных действий. |

| 18.02.2011 13:21 |

Пентагон готовит военную стратегию для киберпространстваНа конференции RSA 2011 заместитель министра обороны США Уильям Линн рассказал о подготовке новой оборонной стратегии под условным названием Cyber 3.0, в которой киберпространство официально будет признано возможной сферой военных действий — такой же, как суша, море и воздух. Вооруженные силы США должны быть в состоянии выполнять задачи и в этой сфере. Даже жесткие режимы могут быть расшатаны при помощи IT-технологийПоследние события учат тому, что даже жесткие режимы и традиционалистские общества могут быть расшатаны при помощи современных IT-технологий. А значит, американцы будут еще активнее внедряться в эту среду и поддерживать в ней те явления, которые могут представлять для них практический интерес. По опыту «цветных революций» последних лет мы знаем, что американцы, которые были к ним в той или иной степени причастны, активно использовали Интернет и мобильную связь для создания сетевых структур и последующей организации беспорядков. Опыт Туниса и Египта еще больше вдохновляет их на подобные «виртуальные подвиги». Раз американцы открыли для себя новый эффективный инструмент, значит, они и дальше будут им оперировать. Последние материалы:

Старые материалы:

|

Недавно добавленные материалы

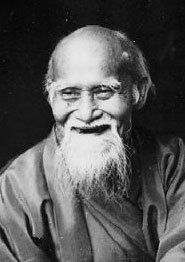

- Айкидо - непрерывный поиск гармонии в моменте

- 247-й гвардейский десантно-штурмовой Кавказский казачий полк.

- Нравственно-этический аргумент истинности христианства.

- Наставление к занятиям айкидо от Сугавара-сэнсэя из Японии в Ставрополь.

- Суть различия восточной и западной культур.

- 24 января - черный день в истории казачества.

- Договор о продаже Россией полуострова Аляска недействительный.

Самые читаемые материалы

- Эпидемия не зарегистрирована ни в одном регионе России

- Айкидо в Михайловске. Набор в группы самозащиты.

- Исповедь бывшего мага.

- Феномен функциональной асимметрии.

- РЕЦЕНЗИЯ НА КНИГУ АНАСТАСИИ НОВЫХ СЭНСЭЙ. ИСКОННЫЙ ШАМБАЛЫ

- Мияко Фудзитани - первая жена Стивена Сигала.

- Павел Сиренко...контроль даёт свободу выбора...